Yubico: Revolutionäre Sicherheit für das digitale Zeitalter

Yubico steht an vorderster Front der digitalen Sicherheit und revolutioniert die Art und Weise, wie Einzelpersonen und Organisationen ihre Online-Identitäten und -Daten schützen. Die Kernphilosophie des Unternehmens basiert auf dem Prinzip der „Frictionless Security“, also einer Sicherheit, die sowohl robust als auch einfach zu bedienen ist. Dies macht Yubico-Produkte unverzichtbar für alle, die sensible Informationen verwalten – von Privatpersonen, die ihre persönlichen Konten absichern möchten, bis hin zu globalen Unternehmen, die ihre Netzwerke vor immer komplexeren Cyberbedrohungen schützen müssen.

Die Unvergleichlichen Vorteile von Yubico-Sicherheit

Was Yubico von anderen Anbietern im Bereich der Authentifizierungslösungen abhebt, ist die konsequente Fokussierung auf hardwarebasierte Sicherheitsschlüssel, die auf der von Yubico entwickelten FIDO (Fast Identity Online)-Technologie basieren. Diese Schlüssel sind keine einfachen Token, sondern hochentwickelte kryptografische Geräte, die ein Höchstmaß an Sicherheit bieten und gleichzeitig den Prozess der Authentifizierung vereinfachen. Die weltweite Vertrauensbasis, die Yubico genießt, speist sich aus der nachgewiesenen Widerstandsfähigkeit gegen Phishing-Angriffe, der einfachen Integration in bestehende IT-Infrastrukturen und der Langlebigkeit und Robustheit der physischen Produkte.

Yubico: Pionier der Multi-Faktor-Authentifizierung (MFA)

Yubico wurde 2007 gegründet und hat sich seither als Pionier im Bereich der Multi-Faktor-Authentifizierung (MFA) etabliert. Das Unternehmen hat frühzeitig das Potenzial von hardwarebasierten Sicherheitsschlüsseln erkannt und die Entwicklung offener Standards wie FIDO vorangetrieben. Diese Pionierarbeit ermöglichte die Schaffung von Produkten, die weit über herkömmliche Passwörter und SMS-Codes hinausgehen und einen wesentlich höheren Schutz vor Identitätsdiebstahl und unbefugtem Zugriff bieten.

Kernvorteile der Yubico-Produktpalette

- Phishing-Resistenz: Yubico Security Keys nutzen kryptografische Verfahren, die es Phishing-Angriffen nahezu unmöglich machen, Anmeldedaten zu stehlen.

- Einfache Bedienung: Ein einfaches Antippen oder Einstecken des Schlüssels genügt zur Authentifizierung – kein Abtippen von Codes oder komplizierte Verfahren.

- Breite Kompatibilität: Unterstützung für eine Vielzahl von Protokollen wie FIDO2, WebAuthn, U2F, OTP, PIV und OpenPGP.

- Hohe Haltbarkeit: Robuste Konstruktion, oft wasserdicht und stoßfest, für den Einsatz in verschiedensten Umgebungen.

- Datenschutz: Da die Authentifizierung lokal auf dem Gerät stattfindet und keine persönlichen Daten preisgibt, wird der Datenschutz maximal gewährleistet.

- Skalierbarkeit: Geeignet für Einzelpersonen, kleine Unternehmen und große Enterprise-Umgebungen mit anpassbaren Lösungen.

Yubico: Ein Blick auf die Technologie und Fertigung

Die technologische Grundlage von Yubico-Produkten bildet die fortschrittliche Kryptografie. Jeder YubiKey ist mit einem sicheren Chip ausgestattet, der für die Erzeugung und Speicherung kryptografischer Schlüssel entwickelt wurde. Im Gegensatz zu softwarebasierten Lösungen, die anfällig für Malware auf dem Host-Gerät sind, agieren Yubico Security Keys als eigenständige kryptografische Module. Dies bedeutet, dass selbst wenn der Computer oder das Mobilgerät kompromittiert ist, die Anmeldeinformationen auf dem YubiKey sicher bleiben.

Die Fertigung der Yubico Security Keys erfolgt unter strengsten Qualitätskontrollen. Das Unternehmen legt Wert auf Langlebigkeit und Zuverlässigkeit, um sicherzustellen, dass die Produkte auch unter anspruchsvollen Bedingungen funktionieren. Die Entwicklung erfolgt in Schweden, während die Produktion in spezialisierten, hochsicheren Fertigungsanlagen stattfindet, um die Integrität der Geräte von der Herstellung bis zum Endverbraucher zu gewährleisten. Diese Sorgfalt in Design und Fertigung trägt maßgeblich zum Vertrauen bei, das Yubico weltweit genießt.

Yubico in der Praxis: Anwendungsbereiche und Zielgruppen

Die Einsatzmöglichkeiten von Yubico Security Keys sind vielfältig und adressieren eine breite Palette von Anwendern:

- Privatanwender: Schutz von E-Mail-Konten, sozialen Medien, Online-Banking und Cloud-Speicher vor unbefugtem Zugriff.

- Entwickler: Sichere Code-Repositories, SSH-Zugänge und Cloud-Infrastrukturen.

- Unternehmen: Absicherung von Mitarbeiterzugängen zu Netzwerken, VPNs, Anwendungen und sensiblen Daten.

- Regierungsbehörden und kritische Infrastrukturen: Gewährleistung höchster Sicherheitsstandards für den Schutz nationaler Sicherheitsressourcen.

- Gesundheitswesen: Schutz von Patientenakten und sensiblen medizinischen Informationen.

Die intuitive Handhabung macht Yubico-Produkte auch für technisch weniger versierte Nutzer zugänglich, während die robusten Sicherheitsfunktionen den Anforderungen anspruchsvoller IT-Experten und Organisationen gerecht werden.

Technische Spezifikationen und Protokollunterstützung

Yubico Security Keys unterstützen eine beeindruckende Bandbreite an Authentifizierungsprotokollen, was ihre Flexibilität und Interoperabilität unterstreicht:

- FIDO2/WebAuthn: Der modernste Standard für passwortlose Authentifizierung, der die Grundlage für zukunftssichere Logins bildet.

- U2F (Universal 2nd Factor): Ein früherer Standard für die hardwarebasierte zweite Authentifizierung, der Phishing effektiv abwehrt.

- OTP (One-Time Password): Ermöglicht die Generierung von Einmal-Passwörtern für eine zusätzliche Sicherheitsebene.

- PIV (Personal Identity Verification): Standard für Regierungsbehörden und Unternehmen, der die Ausstellung und Verwaltung digitaler Zertifikate ermöglicht.

- OpenPGP: Für sichere E-Mail-Verschlüsselung und digitale Signaturen.

- Smartcard-Funktionalität: Viele YubiKeys können als virtuelle Smartcard fungieren und sichere digitale Zertifikate speichern.

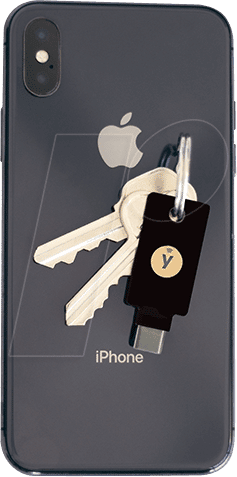

Die physische Beschaffenheit der YubiKeys variiert, von kompakten USB-A- und USB-C-Modellen bis hin zu NFC-fähigen Schlüsseln für die mobile Authentifizierung. Diese Vielfalt ermöglicht es Nutzern, die Lösung zu wählen, die am besten zu ihren Geräten und Arbeitsabläufen passt.

Vergleichstabelle: Yubico vs. Branchenstandards

| Merkmal | Yubico Security Keys | Passwörter & SMS-Codes | Software-Authentifikatoren |

|---|---|---|---|

| Phishing-Resistenz | Extrem hoch (hardwarebasiert) | Niedrig (anfällig für gefälschte Login-Seiten) | Mittel (kann durch Gerät-Malware kompromittiert werden) |

| Benutzerfreundlichkeit | Sehr hoch (Einstecken/Antippen) | Mittel (Tippen, Merken) | Hoch (App öffnen, Code eingeben) |

| Sicherheitsniveau | Höchstes Niveau (kryptografisch sicher) | Niedrigstes Niveau (häufig geknackt) | Mittel bis Hoch (abhängig von Gerät und Implementierung) |

| Hardware-Abhängigkeit | Erfordert dediziertes physisches Gerät | Keine zusätzliche Hardware benötigt | Erfordert Smartphone/Tablet |

| Offline-Funktionalität | Ja (für bestimmte Protokolle) | Ja | Nur für generierte Codes, keine Live-Verifizierung |

| Kostenstruktur | Einmaliger Kauf, Langlebigkeit | Keine direkten Kosten, aber hohe Kosten durch Sicherheitsvorfälle | Oft kostenfrei, aber potenzielle Kosten durch Sicherheitsvorfälle |

| FIDO/WebAuthn Unterstützung | Nativ und führend | Nein | Abhängig von der App-Implementierung |

Häufig gestellte Fragen zu YUBICO

Was ist YUBICO und wofür steht die Marke?

YUBICO ist ein schwedisches Unternehmen, das sich auf die Entwicklung und Herstellung von hardwarebasierten Sicherheitsschlüsseln spezialisiert hat. Die Marke steht für kompromisslose digitale Sicherheit, die durch Einfachheit und Robustheit charakterisiert ist. Ihr Ziel ist es, den Zugang zu digitalen Diensten sicherer und gleichzeitig benutzerfreundlicher zu gestalten und damit weltweit führende Lösungen für die Multi-Faktor-Authentifizierung anzubieten.

Warum sind YUBICO Security Keys sicherer als Passwörter?

YUBICO Security Keys nutzen starke Kryptografie und sind physische Geräte, die unabhängig vom Computer oder Smartphone funktionieren. Sie sind resistent gegen Phishing-Angriffe, bei denen gefälschte Websites versuchen, Passwörter zu stehlen. Da die Authentifizierung durch kryptografische Schlüssel auf dem YubiKey erfolgt, können diese nicht einfach durch Malware oder Spear-Phishing kopiert oder gestohlen werden, wie es bei Passwörtern der Fall ist.

Welche Arten von YUBICO Security Keys gibt es?

YUBICO bietet eine breite Palette von Security Keys an, darunter Modelle mit USB-A- und USB-C-Anschlüssen für Laptops und Desktops, sowie Modelle mit NFC-Unterstützung für die Authentifizierung mit Smartphones und Tablets. Es gibt auch Schlüssel mit zusätzlichen Funktionen wie Smartcard-Emulation oder FIPS-Zertifizierung für besonders hohe Sicherheitsanforderungen.

Welche Dienste und Plattformen unterstützen YUBICO Security Keys?

YUBICO Security Keys sind mit einer Vielzahl von Diensten und Plattformen kompatibel, darunter große Cloud-Anbieter wie Google, Microsoft und Amazon, soziale Netzwerke wie Facebook und Twitter, Passwort-Manager, Kryptowährungsbörsen, VPN-Anbieter und viele mehr. Sie unterstützen offene Standards wie FIDO2, WebAuthn, U2F, OTP und PIV, was eine breite Akzeptanz gewährleistet.

Wie lange hält ein YUBICO Security Key?

YUBICO Security Keys sind für ihre Langlebigkeit bekannt. Sie sind in der Regel sehr robust gebaut, oft wasserdicht und stoßfest. Bei normaler Nutzung ist die Lebensdauer der kryptografischen Funktion praktisch unbegrenzt. YUBICO gibt oft eine Garantie von mehreren Jahren auf seine Produkte, was die hohe Qualität und Zuverlässigkeit unterstreicht.

Ist die Nutzung eines YUBICO Security Keys kompliziert?

Nein, die Nutzung eines YUBICO Security Keys ist sehr einfach. In den meisten Fällen genügt es, den Key in einen USB-Port zu stecken oder per NFC an das Gerät zu halten und dann den Knopf auf dem Key zu berühren oder eine Aktion auf dem Gerät zu bestätigen. Dies ist oft schneller und einfacher als das Abtippen langer Passwörter und die Eingabe von Codes.

Bieten YUBICO Security Keys auch Schutz vor Malware?

YUBICO Security Keys schützen primär vor unbefugtem Zugriff durch gestohlene Anmeldedaten, insbesondere durch Phishing. Sie bieten jedoch keinen direkten Schutz vor Malware, die bereits auf Ihrem Computer oder Mobilgerät installiert ist. Sie sind ein entscheidendes Element der Authentifizierung und tragen dazu bei, dass selbst im Falle einer Kompromittierung des Geräts Ihre Online-Konten geschützt bleiben.